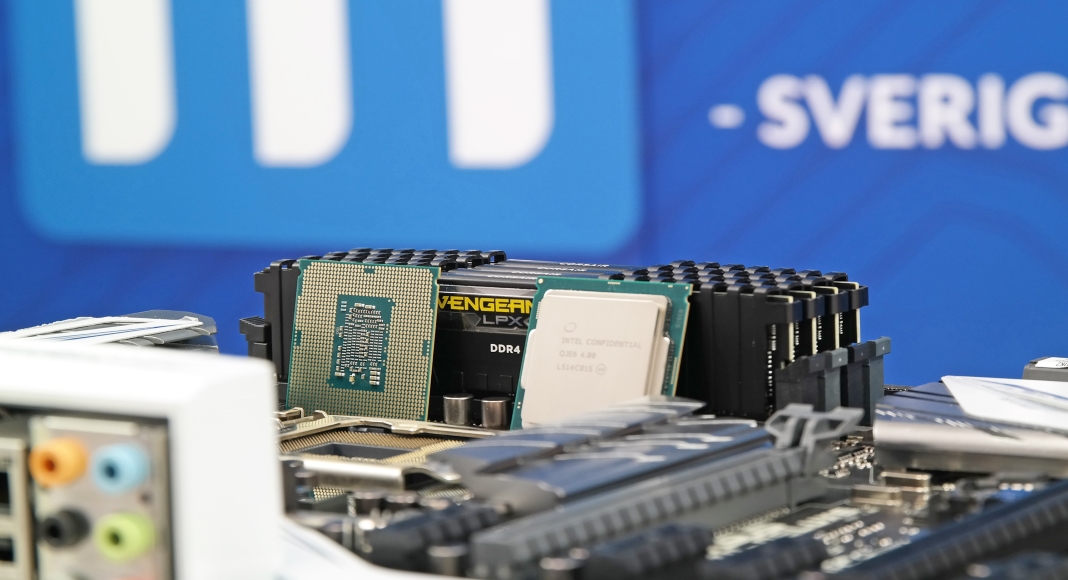

Säkerhetsforskare har nu hittat ännu ett säkerhetshål hos Intel-processorer, denna gång går sårbarheten under namnet Cacheout och de drabbade processorserierna är alla byggda på mikroarkitekturen Skylake.

Intel har inte haft det lätt de senaste åren. Spectre och Meltdown blev allmän kännedom för lite mer än två år sedan. Dessa följdes sedan upp av Spoiler som redogjordes i mars 2019 och MDS som blev allmän kännedom under mars månad i fjol.

Nu har ett nytt säkerhetshål i Intel-processorer offentliggjorts. Denna gång är det en sårbarhet som går under namnet “Cacheout” vars allvarlighetsnivå listas som “Medium” av processortillverkaren.

Sårbarhetens namn kommer från dess förmåga att läcka data sparad inuti processorernas cacheminne. Likt tidigare upptäckta sårbarheter som stjäl data från processorernas cacheminne handlar det om vad som lagras i processorns L1 cache. Med Cacheout kan dock förövare själva välja ut den data som ska stjälas.

Cacheout som drabbar processorfamiljer som Kaby Lake, Coffee Lake och Cascade Lake ska kunna kringgå säkerhetsåtgärder som Software Guard Extentions (SGX). Även virtuella maskiner ska vara i farozonen för att få data läckt. Cacheout ska till och med kunna kringgå säkerhetsfunktioner till den grad att data från ett operativsystems kärna (eng. Kernel) kan hämtas.

Intel ska förse användare med en BIOS-uppdatering för att försöka motverka det nya säkerhetshålet. Huruvida denna uppdatering kommer att påverka processorernas prestanda likt uppdateringar för tidigare säkerhetshål är i skrivande stund okänt. Processorer från Intels närmsta konkurrent AMD ser i skrivande stund ut att inte vara i riskzonen för Cacheout.

Den som vill läsa mer om Cacheout och hur det fungerar kan göra så via den officiella hemsidan. Den som vill få en överskådlig blick över vilka av Intels mikroarkitekturer som är i riskzonen att drabbas av en attack baserad på den nya sårbarheten kan läsa Intels officiella lista över drabbade processorer.